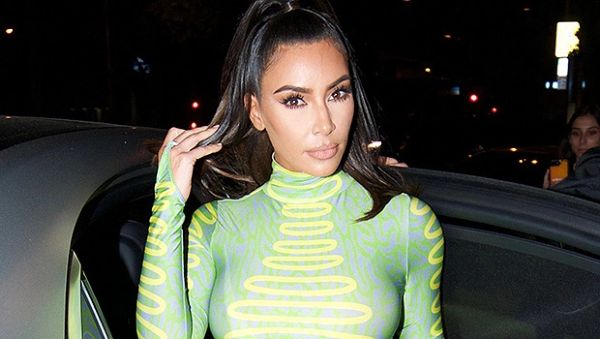

Ontmoet schattig zou niet precies nauwkeurig zijn.Foto: GREG WOOD/AFP/Getty Images

Ontmoet schattig zou niet precies nauwkeurig zijn.Foto: GREG WOOD/AFP/Getty Images Als je ogen glazig worden als je de term man-in-the-middle-aanval [MiTM] ziet in technisch nieuws over beveiligingsinbreuken, kan het je vergeven worden. Het klinkt heel abstract. We hebben geprobeerd het wat spannender te maken toen we erover schreven de eerste grote pornosite die TLS-beveiligd is , maar het blijft moeilijk om een foto te maken. Beveiligingsonderzoeker en startup-oprichter, Anthony Zboralski of Het schepsel , schreef een bericht op Hacker Emergency Response Team's Medium blog waar hij deze oplichting formuleert in termen die iedereen kan begrijpen: catfishing.

Ik schrijf dit om je te helpen je een beeld te vormen van hoe cybercriminaliteit werkt en waarom privacy belangrijk is, maar laten we het eerst allemaal wat concreter maken. Als je jezelf kunt invoegen in de datums van twee mensen die plannen maken zonder dat ze het weten, kun je grappen uithalen. Laten we bijvoorbeeld zeggen dat u de volgende techniek gebruikt, zodat Shawn en Jennifer onbewust via u communiceren om een afspraak te maken voor vrijdag om 8 uur. U kunt dan nog drie vrouwen plannen om Shawn op hetzelfde tijdstip en op dezelfde plaats te ontmoeten, zonder een van beide. Shawn of Jennifer weten wat je van plan was. Met deze methode realiseren de potentiële minnaars zich niet dat iemand anders hun plannen kent, maar jij wel.

Hier is hoe Zboralski beschrijft hoe je een MiTM-aanval kunt uitvoeren om te luisteren naar twee mensen die plannen maken en zelfs om je eigen plan te dwarsbomen. Doe dit niet. Het is verschrikkelijk. Tenzij je een misantroop bent. Dan is er waarschijnlijk geen betere manier om je weekend door te brengen.

Mogelijk moet u dit meer dan eens lezen om het te begrijpen. Als het niet verwarrend was, zou iedereen dit de hele tijd doen. Dat gezegd hebbende, het is helemaal niet technisch.

Eerst heb je een Tinder-account nodig om wat onderzoek te doen. Zoek voor de snelste resultaten een profiel van een echte, redelijk aantrekkelijke man in de buurt van waar je woont. Laten we hem Shawn noemen. Het eerste doelwit moet een mannetje zijn, de kans is kleiner dat de aanval slaagt als we een vrouwtje kiezen, schrijft Zboralski. Mannen stellen voor, vrouwen schikken ... (Als dit allemaal een beetje te gender-binair voor je klinkt, probeer dan een meer verlichte schending van iemands privacy en laat ons weten hoe het werkt.) Maak screenshots van Shawn's foto's en gebruik ze om op te zetten een nep Tinder-profiel (waarvoor een nep Facebook-profiel nodig is). Zorg ervoor dat u dezelfde voornaam en waarschijnlijk dezelfde leeftijd instelt.

Ten tweede, veeg als een gek naar rechts met je nepprofiel. Ga gewoon naar de stad. Doe het totdat iemand met je matcht waarvan je denkt dat het moeilijk zal zijn voor de echte Shawn om te weerstaan. Nu heb je je aas. Maak screenshots van al haar foto's en stel je tweede nepprofiel in voor de dame. Laten we zeggen dat haar naam Jennifer was.

Ten derde, neem je nep Jennifer-profiel en veeg totdat je de echte Shawn vindt. Veeg naar rechts. Zboralski stelt zelfs voor om super-likes te gebruiken. Duimen. Op dit moment heb je waarschijnlijk een tweede apparaat nodig, zoals misschien een goedkope brandertelefoon of een tablet, voor het extra profiel. Zolang de echte Shawn overeenkomt met de nep-Jennifer, ben je in zaken (als hij dat niet doet, kun je altijd gewoon een nieuwe match vinden voor je nep-Shahn).

Nu kunt u hun gesprek afluisteren. Alles wat de echte Jennifer tegen de neppe Shawn zegt, of omgekeerd, kopieer je gewoon in een bericht van het andere nepaccount naar het andere echte account.

Dus, als Shawn gebruikt het Dating Hacks-toetsenbord , zou hij kunnen openen met zoiets als Mijn ouders zijn zo opgewonden, ze kunnen niet wachten om je te ontmoeten! Alleen, nep-Jennifer zal het ontvangen. Dus kopieer dat als een bericht naar het nepaccount van Shawn en stuur het naar echte Jennifer - heb je dat gevolgd? Wacht op hun antwoord. Kopieer opnieuw, en zo gaat het.

Ervan uitgaande dat Shawn voldoende spel heeft, zal hij zich een weg banen in cijfers. Als hij dat doet, betekent dat niet dat je moet stoppen met meeluisteren. Vervang gewoon de echte telefoonnummers door telefoonnummers die overeenkomen met neptelefoons. Dit zou vanaf hier supergemakkelijk moeten zijn, omdat niemand echt meer belt. Op voorwaarde dat niemand elkaar daadwerkelijk probeert te bellen, zou het niet moeilijker moeten zijn om teksten te kopiëren dan om Tinder-berichten te kopiëren. Als iemand echt raar wordt en belt, bevat de post van Zboralski instructies.

ZIE OOK: Het datingnetwerk tegen meerval.

Je zult kunnen blijven luisteren totdat de twee eindelijk een echte date hebben geregeld en elkaar persoonlijk ontmoeten.

In wat ik zojuist heb beschreven, luister je alleen maar mee. Dat is leuk, maar behoorlijk tam.

De mogelijkheden zijn echt eindeloos. Als je echt een specifieke Tinder-gebruiker wilt targeten, kun je het waarschijnlijk gebruiken als je ze goed genoeg kent. Als je dit doet, ben je verschrikkelijk. Grappig, maar verschrikkelijk.

Tinder houdt misschien niet alle plaatsen bij waar je inlogt, maar het had geen goed antwoord op de post van Zboralski. Het Tinder-beveiligingsteam stuurde Zboralski het volgende antwoord toen hij deze aanval aan hen meldde.

Hoewel Tinder verschillende handmatige en geautomatiseerde mechanismen gebruikt om valse en/of dubbele profielen af te schrikken, is het uiteindelijk onrealistisch voor welk bedrijf dan ook om de echte identiteit van miljoenen gebruikers positief te valideren terwijl het algemeen verwachte niveau van bruikbaarheid behouden blijft.

Het is niet de enige recente beveiligingsstrook voor het bedrijf, en nepprofielen die echte gezichten gebruiken om eenzame mannen en vrouwen op sociale media op te lichten, is een reëel probleem. We hebben eerder gerapporteerd over een Russische startup, N-Tech Labs, die foto's van mobiele telefoons kan maken en deze op betrouwbare wijze kan koppelen aan leden van VK, een site die veel lijkt op Facebook. De gelijkenis van Dr. Alec Couros is op grote schaal online gebruikt om romantiekzwendel te plegen, zonder zijn toestemming . Het is nog maar een reden waarom online daten verschrikkelijk is.

Dit specifieke probleem zou oplosbaar moeten zijn met bestaande technologie. Als machine learning goed genoeg is geworden om twee verschillende foto's van hetzelfde gezicht te matchen, zou je denken dat het een fluitje van een cent zou zijn om exact dezelfde foto te matchen. Tinder, eigendom van de Match Group van online datingsites, was niet onmiddellijk beschikbaar voor commentaar over het al dan niet gebruik van machine learning om dit soort spoof te herkennen. De reactie hierboven is echter niet bemoedigend.

Hopelijk maakt deze uitleg van MiTM-aanvallen het gemakkelijker om je voor te stellen hoe afluisteren online werkt in plaats van dat het je gemakkelijker maakt om je voor te stellen dat je de weekenden van je vrienden verpest. En als het je griezelt, gebruik het dan misschien niet diensten zoals Gmail en Allo, die in feite zijn afluistertechnologie waarvoor we kiezen. Als het voor één persoon walgelijk is om naar één gesprek te luisteren, waarom is het dan niet walgelijk voor grote bedrijven om naar alle gesprekken te luisteren?

Wees voorzichtig daarbuiten.

h/t: Detectify's nieuwsbrief .